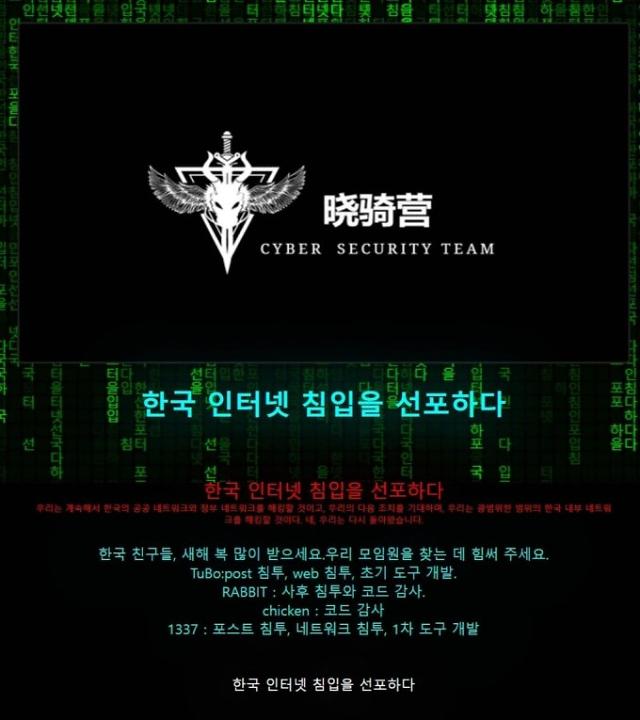

중국 해커조직 ‘샤오치잉’의 사이버 공격으로 디페이스 당한 웹사이트[사진=홈페이지 캡쳐]

[이코노믹데일리] 지난 21일 중국 해커조직은 ‘한국 인터넷 침입 선포’를 경고했다. 설 연휴 기간 중 국내 정부부처 및 공공기관을 대상으로 대규모 공격을 퍼붓겠다고 엄포를 놓았다. 중국 국적으로 추정되는 해커조직에게 웹사이트 메인페이지를 해킹을 통해 마음대로 바꿔버리는 '디페이스'(Deface) 공격으로 설 연휴 기간 국내 학술기관 홈페이지 12곳의 서비스가 중단됐다. 이에 국가기관을 비롯한 주요 보안업체들은 모두 긴장태세를 갖추고 연휴 내내 비상근무 체제에 돌입했다.

디페이스 공격은 메인 페이지가 해커의 임의대로 바꿔버린다. 홈페이지가 해킹 공격을 당했다는 사실을 누구나 한눈에 알 수 있다. 시각적으로 사이트가 해킹을 당했다라는걸 과시하기 좋은 방식이다. 이 때문에 디페이스 공격은 해킹 실력을 자랑하거나, 특정 단체의 메시지를 알리기 위한 과시용 공격으로 주로 사용된다.

이번 사이버공격 사태에 대해 한국인터넷진흥원(KISA)은 “현재까지 대한건설정책연구원을 포함한 총 12개 학회 및 연구원의 홈페이지에서 피해가 발생했다”고 말했다.

사이버 보안을 담당하는 문화체육관광부 관계자는 '설 연휴 기간 중 문체부와 유관 기관 등 문체부 사이버안전센터가 보안관제를 담당하는 113개 기관 중 일부를 겨냥한 부정한 액세스 시도가 있었다.'고 밝혔다. 이 관계자는 '중국발 해킹 관련 움직임이 있으면 시스템에서 자동으로 해당 IP대역을 차단하게 돼 있다.'고 전했다. 현재까지 공격에 사용된 IP(7개)는 8.213.132.75(싱가폴), 5.28.34.201(EU), 203.69.23.25(타이완), 142.202.49.101(미국), 36.227.231.17(타이완), 114.43.86.96(타이완), 106.55.207.123(중국) 등이 있다.

중국 해킹그룹 샤오치잉이 24일 한국을 겨냥한 추가 공격을 예고한 성명[사진=샤오치잉 텔레그램 캡쳐]

국내 보안전문가에 따르면 이번 사태를 일으킨 중국 해커조직 '샤오치잉(晓骑营)'은 2021년부터 활발히 활동해 온 것으로 알려졌으며, 이들의 전신은 '텅 스네이크(Teng Snake)'로 알려졌다. 전 세계를 대상으로 해킹을 일삼는 조직으로, 조직명은 텅 스네이크 이외에도 GDP, 코드 코어(Code Core), 화이트 던(White Dawn), 제니시스 데이(Genesis day) 등 다양하게 사용한다.

KISA 관계자는 "이번 해커 조직을 중국 배후 조직이라고 특정할 수 없다"며 "미상의 해외 해커조직으로 봐야 한다"고 말했다. 현재까지 이들이 금전적인 요구를 한 정황은 없는 것으로 확인됐다. 과기정통부 관계자는 "이들이 웹페이지를 변조한 데에 따른 요구사항은 없었다"고 말했다.

중국 해커조직의 위협은 이번이 처음은 아니다. 앞서 7일 깃허브와 자신들의 홈페이지에 한국 민간 기업·공공기관에 소속된 직원 161명의 이름과 전화번호, 이메일 등 구체적인 개인정보를 공개했다. 여기엔 검찰이나 경찰 소속으로 보이는 이들은 물론 현 정부 장관의 배우자 개인 정보도 포함된 것으로 전해졌다.

샤오치잉은 다음 해킹대상으로 KISA와 정부기관을 예고했다. 아직까지 KISA와 정부 기관을 대상으로 해킹 조짐은 없는 것으로 확인됐다. KISA 관계자는 "아직 KISA에 대한 공격 징후가 크게 보여지진 않았다"며 "과시 목적이 있는 것 같다"고 말했다. 과학기술정보통신부 관계자 또한 "현재 모니터링 인력을 늘렸고 비상대응 체계 운영 중에 있다"며 "아직 공격 조짐은 없다"고 말했다.

정부는 이들 그룹이 과시 목적을 가지고 있는 것으로 보고 차분히 대응한다는 방침이다. 과기정통부 관계자는 "해커가 과시 목적으로 웹변조 공격을 한 것으로 보여 이에 동조되지 않기 위해 최대한 노력해 대응하고 있다"며 "추가 다른 웹사이트에 대한 변조는 아직까지 확인된 바 없다"고 밝혔다.

댓글 더보기