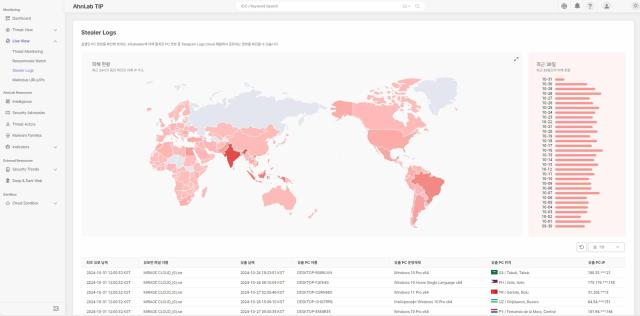

안랩은 이번 업데이트에서 ‘스틸러 로그(Stealer Logs)’ 메뉴를 신설해 인포스틸러(정보 탈취 악성코드)로 유출된 정보를 모니터링할 수 있도록 했다. 스틸러 로그는 악성행위자들이 텔레그램 채널에서 유통하는 개인정보와 계정 정보 등을 실시간으로 감시하여 유출된 민감정보를 수집하는 역할을 한다. 이를 통해 보안 담당자들은 △유출 PC의 이름, 위치, IP, 운영체제 정보 △유출 시점과 유포 시작 날짜 △인포스틸러가 생성한 파일 이름 등을 확인할 수 있다.

또한, 기존 ‘딥&다크웹(Deep & Dark Web)’ 메뉴에도 텔레그램 유출 정보를 검색할 수 있는 기능을 추가했다. 이를 통해 보안 관리자는 조직과 관련된 민감 정보가 텔레그램을 통해 유출되었는지 여부를 상시 확인하고, 조기에 대응함으로써 보안 수준을 높일 수 있게 됐다.

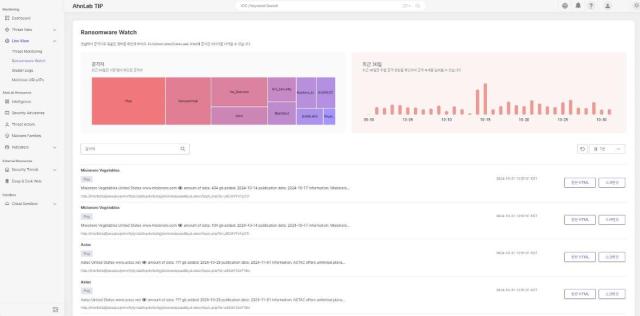

이번 업데이트에는 랜섬웨어 피해 동향을 추적하는 ‘랜섬웨어 와치(Ransomware Watch)’ 메뉴도 포함됐다. ‘랜섬웨어 와치’는 랜섬웨어 공격 그룹들이 탈취한 데이터를 게시하는 비공개 웹사이트(랜섬웨어 DLS, Dedicated Leak Site)를 안랩이 자체 모니터링하여 피해 정보를 제공한다. 이 기능은 현재 활동이 두드러진 랜섬웨어 그룹의 통계와 공격 기법, 그룹 간 협력 관계 등도 담고 있어 보안 관리자가 랜섬웨어 공격 흐름을 효과적으로 파악할 수 있게 돕는다.

안랩 TIP는 랜섬웨어 동향과 공격 기법을 비롯해 피해 통계를 제공하며, 이를 통해 보안 담당자들이 조직의 상황에 맞는 최적의 대응 전략을 수립하도록 지원한다.

아울러 안랩은 취약점 정보 제공도 강화했다. 취약점 공격은 소프트웨어의 결함을 이용해 공격자가 의도한 동작을 수행하도록 하는 방식으로, 최근 조직 내 보안 위협을 높이고 있다. 이에 따라 안랩 TIP는 기존의 취약점 세부 정보와 보안 권고문, 분석 보고서 외에 소프트웨어 취약점과 연관된 다양한 파일 해시 목록을 추가로 제공한다. 보안 담당자들은 이를 활용해 해당 취약점과 관련된 파일이 조직 내 시스템에 존재하는지 여부를 사전 점검하고, 악용 가능성을 차단할 수 있다.

김창희 안랩 제품서비스기획실 실장은 “‘안랩 TIP’은 안랩이 제공하는 다양한 최신 위협 정보를 집약한 ‘보안위협 콘텐츠 허브’”라며, “고도화되는 보안 위협에 고객사들이 효과적으로 대응할 수 있도록 위협 인텔리전스를 지속 강화해 나갈 것”이라고 전했다.

댓글 더보기