[이코노믹데일리] 국내 최대 포털 네이버를 사칭한 피싱 공격이 단순한 스팸 메일을 넘어 검색 엔진과 간편 로그인 시스템을 파고드는 지능형 공격으로 진화하고 있다. 네이버는 지난 21개월간 11만건이 넘는 피싱 공격을 분석한 결과를 토대로 기술적 차단을 넘어선 민관 및 국제 공조 체계 구축을 선언했다.

네이버(대표 최수연)는 30일 '피싱 유포 사례집'을 공개하고 2024년 1월부터 2025년 9월까지 21개월간 탐지된 네이버 사칭 피싱 URL 11만3471건에 대한 분석 결과를 발표했다. 이번 분석에 따르면 공격자들은 네이버의 검색 엔진 알고리즘을 역이용하거나 이용자가 신뢰하는 '네이버 간편 로그인' 버튼을 위조하는 등 고도화된 수법을 사용하고 있는 것으로 나타났다.

가장 두드러진 위협은 '검색 기반 피싱'이다. 공격자들은 보안이 취약한 일반 웹사이트를 해킹한 뒤 특정 키워드 검색 시에만 피싱 페이지가 노출되도록 조작했다. 네이버 자체 모니터링 결과 하루 평균 약 50개의 웹사이트가 이런 방식으로 악용됐으며 전체 피싱 사이트의 42%는 30일 이상 차단되지 않은 채 방치된 것으로 드러났다. 특히 네이버의 웹브라우저인 '웨일' 접속 시에는 피싱 페이지를 숨기는 회피 기술까지 적용해 탐지를 어렵게 만들었다.

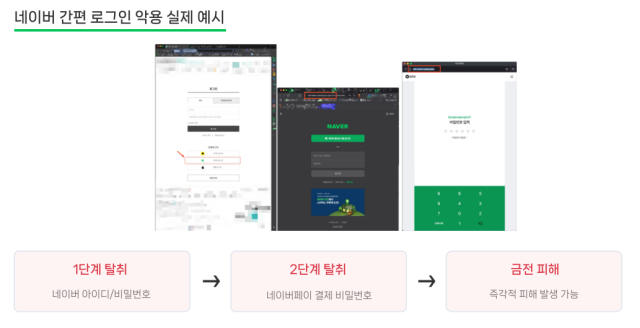

'네이버 간편 로그인'을 사칭한 공격도 치명적이다. 해커들은 쇼핑몰 등 제휴 사이트의 로그인 창을 위조해 아이디와 비밀번호는 물론 '네이버페이' 결제 비밀번호까지 탈취를 시도했다. 실제 특정 쇼핑몰 3곳을 사칭한 사례에서는 1109명이 피싱 페이지에 노출됐으며 한 사이트에서는 56일간 924명의 접속이 발생하기도 했다.

이 밖에도 단축 URL 1만284건, 무료 호스팅 1만7296건 등 무료 인터넷 인프라가 피싱 공격의 숙주로 악용되고 있음이 확인됐다. 공격자들은 다단계 리다이렉트(접속 경로 우회) 기술을 통해 보안 시스템의 추적을 따돌리고 있다.

◆ AI가 만든 '가짜'의 공습... 네이버, '플랫폼 방어'로 태세 전환

업계에서는 이번 네이버의 사례집 발간이 급변하는 사이버 위협 환경을 보여주는 상징적인 사건이라고 분석한다. 생성형 인공지능(AI) 기술이 보편화되면서 해커들이 악성 코드를 손쉽게 제작하고 정교한 가짜 사이트를 대량으로 찍어내는 것이 가능해졌기 때문이다. 한국인들이 가장 많이 사용하는 플랫폼인 네이버가 주 타깃이 될 수밖에 없는 구조다.

네이버는 이에 대응해 자체 피싱 탐지 시스템 'PXray'를 확장하고 웨일 브라우저에 적용된 '세이프 브라우징' 기능을 전 서비스로 확대하기로 했다. 하지만 기술적 방어만으로는 한계가 있다는 판단 아래 '연대'를 강조하고 나섰다.

허규 네이버 리더는 "피싱 위협의 진화 속도가 빠른 만큼 기술적 대응을 넘어 글로벌 협력 기반의 종합 방어 체계가 중요하다"고 강조했다. 네이버는 국제 피싱 대응 협의체(APWG), 한국인터넷진흥원(KISA) 등과 실시간 피싱 데이터베이스(DB)를 공유하는 API를 구축하고 무료 호스팅 및 DNS 사업자들에게 신고 채널 의무화를 제안하는 등 제도적 개선에도 앞장설 계획이다.

한편 향후 피싱 공격은 개인 맞춤형 AI를 활용한 '스피어 피싱(Spear Phishing)' 형태로 더욱 정교해질 전망이다. 이에 따라 플랫폼 기업에 요구되는 보안 책임 수준도 높아질 것으로 보인다.

보안 업계 관계자는 "네이버가 피싱 데이터를 투명하게 공개하고 국제 공조를 천명한 것은 플랫폼 사업자로서의 책임을 다하겠다는 의지"라며 "향후 정부 차원에서도 무료 도메인이나 호스팅 서비스에 대한 관리 감독을 강화하는 등 법적 제도 정비가 뒤따라야 할 것"이라고 제언했다.

![[현장] LG CNS·엔비디아가 제시한 AI 격변기…AI 서울 2026서 현 AI 진단](https://image.ajunews.com/content/image/2026/01/30/20260130162606850193_388_136.jpg)

댓글 더보기