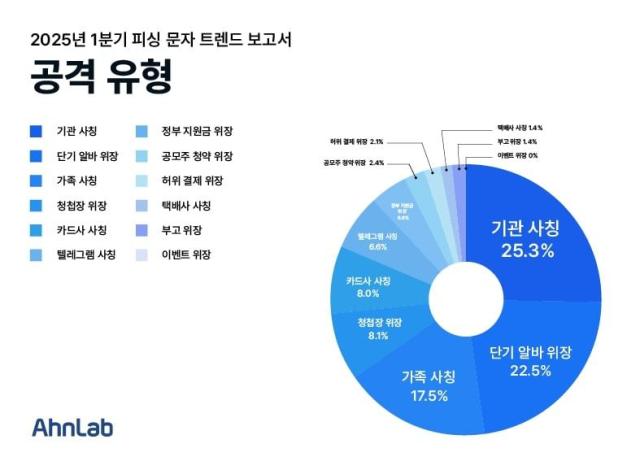

안랩은 자체 구축한 AI 플랫폼으로 분석한 ‘2025년 1분기 피싱 문자 트렌드 보고서’를 통해 이같이 밝혔다. 보고서에 따르면 1분기 피싱 문자 공격 유형 중 ‘기관 사칭’이 25.3%로 가장 높은 비중을 차지했다. 이어 단기 알바 위장(22.5%), 가족 사칭(17.5%), 청첩장 위장(8.1%) 순으로 나타났다.

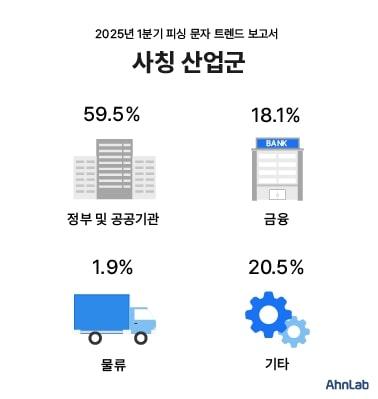

공격자가 사칭한 산업군은 정부·공공기관이 59.5%로 압도적인 1위를 기록했다. 금융(18.1%), 물류(1.9%)가 뒤를 이었다. 공격자들은 주로 정부기관을 사칭해 법규 위반 통지 등으로 심리적 압박을 가하거나 공공·금융기관을 내세워 실생활 관련 상황을 미끼로 사용자의 응답을 유도했다.

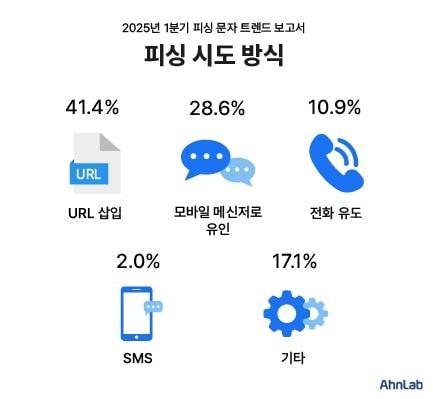

피싱 시도 방식으로는 문자 메시지에 악성 URL을 넣어 피싱 사이트 접속을 유도하는 방식이 41.4%로 가장 많았다. 모바일 메신저 아이디나 오픈채팅방 링크로 1대1 대화를 유인해 신뢰를 쌓은 뒤 악성 앱 설치를 유도하는 방식(28.6%)도 성행했다. 전화번호를 넣어 보이스피싱을 시도하는 경우(10.9%)도 꾸준히 발생했다.

안랩 관계자는 “최근 공격자들은 피싱 문자임을 알아차리기 어려울 정도로 자연스러운 말투와 현실적인 상황 설정으로 사용자들을 속이고 있다”며 “점차 정교해지는 공격 기법에 맞서 다양한 피싱 문자 사례를 숙지하고 일상 속에서 경계심을 유지해야 한다”고 당부했다.

한편 안랩은 최신 위협 정보를 자사 위협 인텔리전스 플랫폼 ‘안랩 TIP’을 통해 제공하고 있다.

댓글 더보기